[기술] 차세대 안티 치트 기술,

게임 공정성과 사용자 권리 사이의 딜레마

글로벌 게임산업 동향

집필: EC21R&C 김종우 선임연구원

Executive Summary

커널 레벨과 AI 기반 차세대 안티 치트 기술의 등장

운영체제 커널 모드에서 실행되는 드라이버 기반 안티 치트 솔루션 확산

라이엇 뱅가드, 배틀아이 등 Ring 0 권한으로 치트 프로그램 원천 차단

머신러닝 기반 행동 패턴 분석으로 밸브 VACnet 80-95% 탐지율 달성

클라이언트-서버 멀티팩터 전략과 실시간 빅데이터 분석 기법 도입

개인정보 침해 우려와 시스템 안정성 문제 대두

루트킷 수준 권한으로 24시간 감시와 개인정보 유출 우려 확산

커널 드라이버 오작동으로 블루스크린과 PC방 호환성 문제 발생

원신 mhyprot2.sys 드라이버의 랜섬웨어 공격 도구 악용 사례

BYOVD 공격 기법과 디지털 서명된 드라이버의 보안 취약점 노출

윤리적 안티 치트 가이드라인과 한국 게임산업 대응 방안

공정한 플레이 환경과 개인정보 보호의 균형을 위한 최소 권한 원칙

투명한 데이터 수집 정책과 사용자 고지 및 동의 절차 강화

국내 게임사의 글로벌 스탠더드 대응과 안전성 검증 인증제 도입

정부-업계 협력 통한 정보공유분석센터 운영과 표준화 추진

1. 차세대 안티 치트 기술의 등장과 발전 배경

운영체제 커널 단계 개입 드라이버 기반 안티 치트 솔루션 대두

온라인 게임의 안티 치트 기술은 치트 프로그램의 고도화에 맞서 끊임없이 발전해 왔다. 과거에는 클라이언트 메모리를 검사하는 간단한 사용자 모드 방식이나 서버 측 로그 분석에 의존했지만, 최근에는 운영체제 커널9) 단계에 직접 개입하는 드라이버와 머신러닝 기반 행동 패턴 분석이 결합된 차세대 안티 치트 솔루션들이 등장했다. 주요 사례로 라이엇 게임즈(Riot Games)의 뱅가드, 배틀아이 이노베이션스(BattlEye Innovations)의 배틀아이, 에픽 게임즈의 이지 안티치트 등이 있으며, 이들은 운영체제의 최심부인 커널 모드에서 실행되는 드라이버를 통해 게임 실행 중 시스템 전반을 실시간으로 모니터링한다.

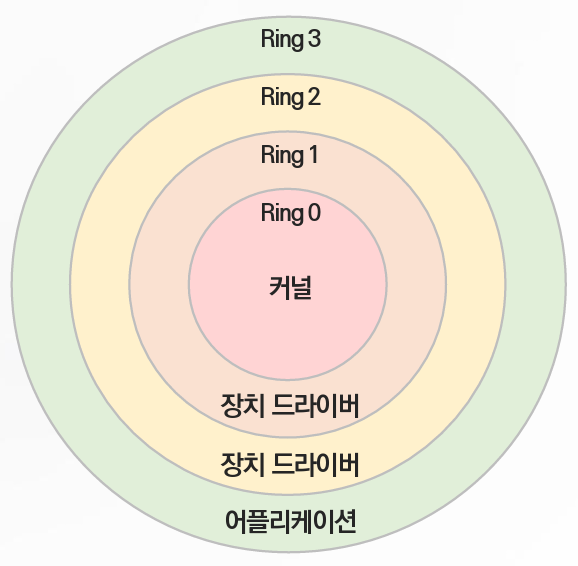

커널 레벨 드라이버는 일반 애플리케이션보다 높은 권한(Ring 0)으로 동작하여, 치트 프로그램이 메모리 조작이나 API 훅킹 등으로 게임을 교란시키는 시도를 원천 차단한다. 예를 들어 <발로란트>의 뱅가드는 PC 부팅 시 자동 로드되어 운영체제가 시작될 때부터 자신을 보호하고, 게임이 실행되는 동안 SwapContext10) 같은 핵심 함수 호출을 훅킹하여 치트가 메모리 영역을 읽거나 접근하지 못하도록 한다. 이러한 커널 수준 감시는 프로세스 은폐, 메모리 스캔, 드라이버 무결성 검사 등 루트킷11)에 가까운 기법까지 활용하면서도 치트 프로그램의 동작을 미세 단위까지 탐지해낸다.

머신러닝과 AI 기술 활용 실시간 행동 패턴 분석 및 이상 탐지 시스템

동시에 머신러닝과 AI 기술이 안티 치트 분야에 도입되어 실시간 행동 패턴 분석 및 이상 탐지를 수행하고 있다. 전통적으로 치트 탐지는 알려진 치트 툴의 서명이나 정해진 규칙에 기반했으나, 치트 개발자들이 이를 우회하는 새로운 방법을 끊임없이 만들어내면서 한계가 있었다. 이를 보완하기 위해 서버 측 데이터 분석과 머신러닝 모델이 플레이어의 게임 내 행동 데이터를 학습하여 인간 플레이어와 봇, 핵 사용자의 패턴 차이를 식별하는 데 활용된다. 예를 들어 밸브는

그 결과 명백한 에임봇12) 사용 같은 이상 패턴은 80-95%의 높은 정확도로 탐지해내었으며, 최종 판단에 사람의 검증을 더해 오검출을 최소화했다. 액티비전의 리코셰 시스템은 클라이언트 측 커널 드라이버와 함께 서버 측 빅데이터 분석 도구를 병행하는 멀티팩터 전략을 취하고 있는데, 실시간 게임텔레메트리 데이터13)를 서버에서 수집·분석하여 치팅 징후를 찾아내고, 클라이언트 드라이버는 메모리 조작 등 기술적 해킹을 저지하는 이원화된 구조다. 또한 최근 등장한 애니브레인(AnyBrain)과 같은 AI 기반 안티 치트 솔루션은 게임 내 센서 데이터와 플레이 로그를 실시간 수집하여 이상 행동을 탐지하고, 대시보드를 통해 관리자가 즉각 조치를 취할 수 있게 하는 프로액티브 모니터링을 선보이고 있다.

2. 개인정보 보호와 시스템 안정성에 대한 우려

커널 레벨 안티 치트의 루트킷 수준 권한으로 인한 개인정보 침해 우려 확산

커널 레벨 안티 치트의 강력한 감시 능력은 개인정보 및 프라이버시 침해 우려를 불러일으켰다. 커널 드라이버는 운영체제의 루트킷과 비슷한 최고 권한을 가져 시스템의 모든 정보에 접근할 수 있기 때문에, 악용 시 사용자 사생활을 침해할 소지가 있다. 실제로 2020년 라이엇 게임즈가 FPS 게임 <발로란트>에 뱅가드를 도입했을 당시, 해당 프로그램이 PC 부팅 시 항상 실행되고 관리자보다 높은 권한으로 동작한다는 점 때문에 커뮤니티에서 큰 루트킷 논란이 일었다. 유저들은 “PC에 뱅가드를 설치하면 내 컴퓨터를 24시간 감시하고, 나도 접근 못 하는 곳까지 들여다본다”는 불안감을 표출했고, 특히 라이엇 게임즈의 모회사인 텐센트 등 중국계 기업에 대한 불신과 맞물려 개인 정보가 중국으로 유출되는 것 아니냐는 의혹까지 제기되었다.

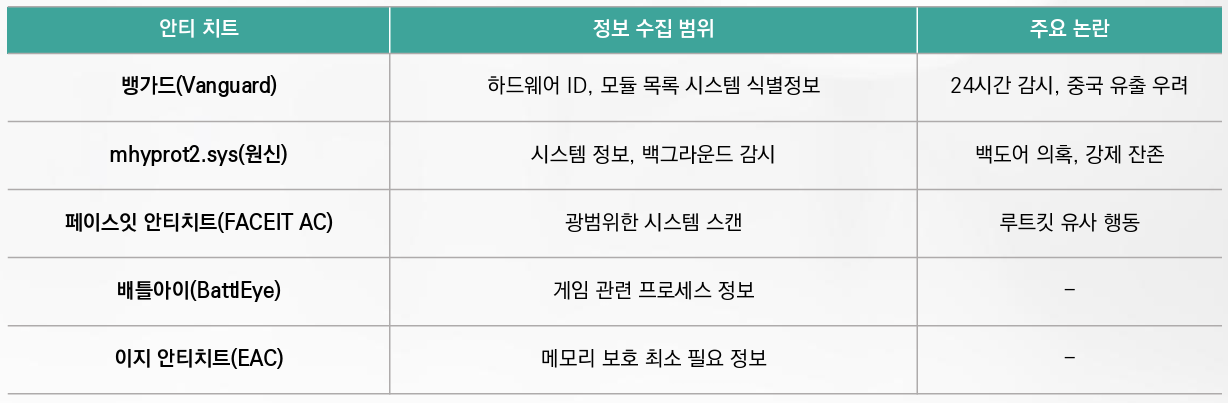

비슷한 시기 출시된 미호요의 게임 <원신>도 커널 드라이버(mhyprot2.sys)가 게임 종료 후에도 백그라운드에서 계속 실행되어 사용자를 감시한다는 문제가 알려져, 일각에서 이를 백도어라고 비판하며 큰 논쟁이 벌어졌다. 해당 드라이버는 게임을 삭제해도 잔존하여 사용자 개입 없이 지속 실행되었고, 모바일 버전에서도 과도한 권한 요청 및 클립보드 엿보기 현상이 발견되어 사생활 침해 논란이 가중되었다. 연구에 따르면, 특히 뱅가드와 서드파티 플랫폼 페이스잇(FACEIT)의 안티 치트는 시스템 부팅부터 실행되고 하드웨어 ID 등 각종 시스템 식별정보와 모듈 목록을 지속적으로 수집·전송하는 등 루트킷적 성격이 두드러져 개인정보 침해 가능성이 가장 높게 평가되었다.

<표> 주요 안티 치트 솔루션의 개인정보 수집 범위

커널 드라이버 오작동으로 인한 시스템 크래시와 성능 저하 문제 발생

운영체제의 핵심을 건드리는 안티 치트 프로그램은 시스템 안정성 측면에서도 논란을 불러일으켰다. 커널 드라이버의 오작동이나 타 소프트웨어와의 충돌은 곧장 블루스크린이나 성능 저하로 이어질 수 있기 때문이다. 예컨대 과거 많은 국내 게임에 탑재되었던 nProtect 게임가드는 사실상 루트킷처럼 동작하여 메모리를 광범위하게 훑고 디바이스 드라이버 동작까지 가로채는데, 이로 인해 정상 프로그램이나 드라이버까지 오동작하는 사례가 빈번했다. 게임가드 실행 시 주변기기 드라이버 설치 및 인식 불가, 게임 로딩 시 심한 렉 발생, 심지어 일반 프로그램의 오작동 등이 보고되어, 일부 이용자들은 컴퓨터를 포맷해야 할 정도의 문제를 겪었다는 증언도 있었다.

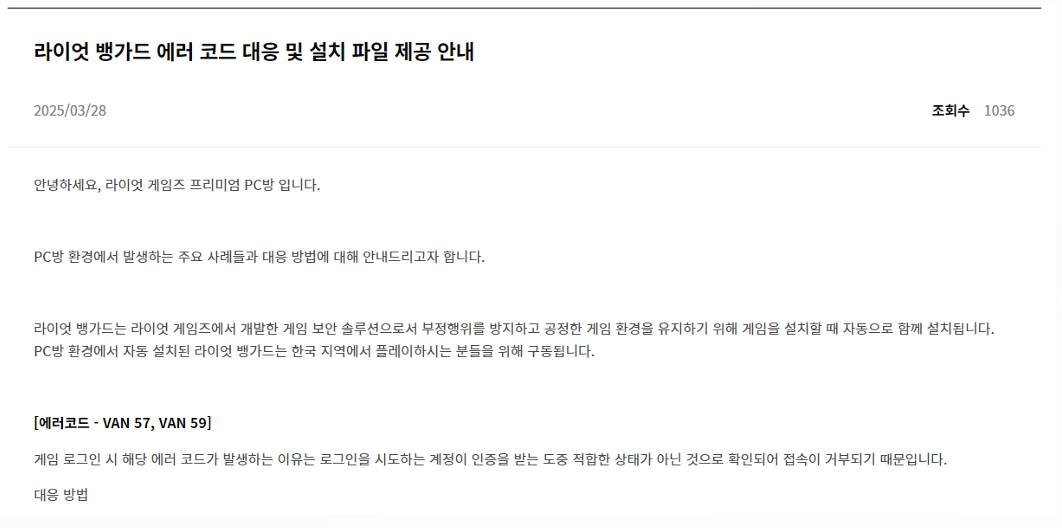

<발로란트>의 뱅가드 역시 초기에 일부 정당한 소프트웨어를 위협으로 오인하여 강제 종료시키거나, CPU 자원을 과다 점유해 PC 성능을 떨어뜨리는 부작용이 알려졌다. 특히 한국에서는 뱅가드가 PC방 관리 프로그램과 충돌하여 PC방에서 게임 실행 자체가 불가능해지는 일이 생겼고, 여러 PC방 업주들이 <발로란트>를 설치하지 않겠다는 극단적 선택을 할 정도로 논란이 되었다. 커널 수준 프로그램의 버그는 일반 애플리케이션 오류보다 치명적이어서, 2020년 뱅가드 도입 당시 일부 사용자의 PC에서 부팅 불가나 빈번한 시스템 크래시가 발생해 안티 치트 때문에 PC가 망가졌다는 불만이 나오기도 했다. 이러한 논란 및 불만을 불식시키고자 지난 3월 라이엇 게임즈는 ‘라이엇 뱅가드 에러코드 대응 및 설치 파일 제공 안내’ 공지를 게시하기도 하였다.

<그림> 라이엇 게임즈, 뱅가드 프로그램 에러 코드 대응 가이드라인 공개

고권한 안티 치트 드라이버의 해커 침투 경로 악용 사례

강력한 안티 치트 프로그램이 오히려 악용되어 보안 취약점이 될 수 있다는 점도 간과할 수 없다. 공인된 드라이버의 높은 권한을 노려 해커들이 역으로 침투하는 BYOVD(취약 드라이버 악용) 수법이 그 예다. 실제로 2022년 보안업계는 <원신>의 안티 치트 드라이버 mhyprot2.sys가 랜섬웨어 공격자에 의해 악용된 사례를 밝혀냈다. 이 드라이버는 디지털 서명이 되어 윈도우에서 신뢰할 수 있는 커널 모듈로 인식되는데, 공격자는 시스템에 <원신>이 설치되어 있지 않아도 해당 드라이버를 삽입한 뒤 커널 모드에서 백신 프로세스를 강제 종료하고 관리자 권한을 획득해버렸다. 그 결과 기업망에 랜섬웨어를 손쉽게 배포하는 일이 발생했고, mhyprot2.sys 같은 게임용 안티 치트 드라이버가 악성 코드의 수단으로 변질될 수 있음이 증명되었다.

이처럼 치트 방지용 드라이버의 취약점은 해커에게 매력적인 표적이며, 일단 뚫리면 운영체제 보안이 무력화될 위험이 크다. 과거 게임가드에서도 권한 상승 취약점이 발견되어, 임의의 프로그램이 관리자 권한을 획득하는 문제가 보고된 바 있다. 또한 EAC, 배틀아이 등의 드라이버에서도 지속적으로 취약점이 보고되어 패치가 이루어지고 있는데, 이러한 정보가 공개되면 치트 개발자나 멀웨어 제작자가 이를 이용해 우회를 시도하기 때문에 항상 선제적 패치 경쟁이 벌어지고 있다. 더욱이 안티 치트 프로그램 자체가 자동 업데이트 기능을 갖고 있어, 만약 업데이트 서버나 서명 체계가 공격당할 경우 대규모 공급망 공격으로 악용될 가능성도 지적된다.

3. 한국 게임산업의 윤리적 안티 치트 가이드라인과 대응 방안

공정한 플레이 환경과 개인정보 보호의 균형을 위한 업계 표준 필요성

고도화된 치트에 대응하기 위해 강력한 안티 치트 기술 도입은 불가피하지만, 동시에 이용자 권리와 시스템 주권을 존중하고 부작용을 최소화하는 균형 감각이 요구된다. 공정한 플레이 환경과 개인정보 보호는 게임 서비스에서 모두 중요한 가치다. 이를 조화시키기 위해 첫째로 안티 치트의 필요 최소한 권한 원칙이 확립되어야 한다. 가령 반드시 커널 수준 접근이 필요한 e스포츠 FPS 게임의 경우에만 커널 드라이버를 쓰고, 그 외에는 가급적 유저 모드 안티 치트나 서버 측 판정 기법으로 대응하는 식의 선택적 적용이 바람직하다. 실제로 배틀아이나 EAC는 커널 드라이버를 사용하면서도 동작을 게임 실행 시로 제한하고 루트킷 유사행위를 최소화하여 프라이버시 침해 소지가 적은 편으로 평가받았다.

둘째로 이용자 통제권 보장이 중요하다. 게임 설치 및 최초 실행 시 안티 치트 모듈에 대한 명시적 고지와 동의 절차를 마련하고, 이용자가 원할 경우 게임 종료 후 해당 드라이버를 언로드하거나 게임 삭제 시 완전히 제거할 수 있어야 한다. 또한 투명한 데이터 수집 정책과 사용자 소통 강화를 통해 안티 치트에 대한 부정적 인식을 해소하려면 투명성과 소통이 핵심이다. 게임사들은 안티 치트 솔루션의 동작 방식과 수집하는 데이터 종류를 이용자에게 가능한 한 공개하고, 개인정보 처리방침에 이를 명확히 명시해야 한다.

국내 게임사의 글로벌 스탠더드 대응과 정부-업계 협력 체계 구축

한국 게임산업에서도 글로벌 추세에 맞춰 안티 치트 기술 고도화가 진행되고 있다. 과거에는 nProtect 게임가드나 사인코드(Xigncode)처럼 국내 솔루션이 주로 사용되었지만, 최근 <배틀그라운드>의 배틀아이 도입, <오버워치>의 워든(Warden), <로스트아크>의 EAC 적용 등 해외 검증된 기술을 채택하는 사례도 늘고 있다. 다만 국내 솔루션의 경우 앞서 살펴본 바와 같이 침해성 논란이 있었고, 글로벌 시장에서 부정적 평판을 얻는 경우도 있었다. 따라서 국내 게임사들은 안티 치트 도입 시 글로벌 스탠더드에 부합하는 윤리적 가이드라인을 수립하여 운영할 필요가 있다.

정부와 업계 차원에서는 최소 권한 원칙, 사용자 고지 및 동의, 개인정보 최소 수집·보존, 시스템 안정성 검증, 보안 취약점 대응, 이용자 권익 보호 등의 원칙을 마련해야 한다. 또한 국내 게임사들은 치트 대응에 대해 공동의 표준을 마련하고 정보 공유를 활성화해야 한다. 예컨대 안티 치트 모듈에 대한 외부 인증제를 도입하고, 주요 게임사들이 치팅 수법 및 대응법을 공유하는 정보공유분석센터를 운영하면 전체 산업의 대응 역량을 높일 수 있다. 아울러 마이크로소프트 등 OS 개발사와 협력하여, 윈도우 커널 보안을 해치지 않는 범위에서 안티 치트가 동작할 수 있는 공식 API 및 프레임워크 활용을 검토해볼 수 있다.

참고문헌

- Activision Support, "RICOCHET Anti-Cheat: Call of Duty's Anti-Cheat Initiative", Activision Support, https://support.activision.com/no/articles/ricochet-overview

- PC Gamer, "Genshin Impact's kernel-level anti-cheat no longer runs after you close the game", PC Gamer, https://www.pcgamer.com/genshin-impacts-kernel-level-anti-cheat-no-longer-runs-after-you-close-the-game/

- arXiv, "If It Looks Like a Rootkit and Deceives Like a Rootkit: A Critical Examination of Kernel-Level Anti-Cheat Systems", arXiv, https://arxiv.org/html/2408.00500v1

- Harvard Business School, "Valve using machine learning and deep learning to catch cheaters on CS:GO", Technology and Operations Management, https://d3.harvard.edu/platform-rctom/submission/valve-using-machine-learning-and-deep-learning-to-catch-cheaters-on-csgo-794-words/

- SteamDB, "AnyBrain AntiCheat", SteamDB, https://steamdb.info/tech/AntiCheat/AnyBrain/

- AnyBrain, "AI-Powered Anti-Cheat and Anti-Fraud Solutions for Gaming", AnyBrain, https://anybrain.gg/faq

- Chosun Biz, "속보서비스", Chosun Biz, https://cbiz.chosun.com/svc/bulletin/bulletin_art.html?contid=2020101502498

- Reddit, "What 20-30 hours of research has taught me about GameGuard and other Kernel Anticheats", Reddit r/Helldivers, https://www.reddit.com/r/Helldivers/comments/1axkn3j/what_2030_hours_of_research_has_taught_me_about/

- Reddit, "Vanguard just went live and lol players are already claiming it's bricking PCs", Reddit r/Games, https://www.reddit.com/r/Games/comments/1cinngm/vanguard_just_went_live_and_lol_players_are/?tl=ko

- Nate News, "라이엇, '뱅가드' 개선 지속…이용자 친화적으로 바꾼다", Nate News, https://news.nate.com/view/20200629n14448

- Trend Micro, "Ransomware Actor Abuses Genshin Impact Anti-Cheat Driver to Kill Antivirus", Trend Micro Security News, https://www.trendmicro.com/en_us/research/22/h/ransomware-actor-abuses-genshin-impact-anti-cheat-driver-to-kill-antivirus.html

- Game Meca, "발로란트 유저 괴롭히는 뱅가드, 라이엇 입장은", Game Meca, https://www.gamemeca.com/view.php?gid=1630789

- Vocal Media, "The Ethics of Game Cheating and Hacking", Vocal Media Gamers, https://vocal.media/gamers/the-ethics-of-game-cheating-and-hacking